目次

Microsoft Entra IDのロール設定を理解したうえで業務を進めていきましょう

Microsoft Entra ID を使い、組織のセキュリティと効率性を改善するロール設定の詳細を解説します。

本記事ではロールベースのアクセス制御の重要性からメリット、Entra IDのロール管理の最適化、セキュリティ対策の実施プラン、Just-In-Time 特権アクセスの付与や多要素認証、Azure ADロールの活用法まで網羅的に説明します。

組織のセキュリティと効率的なアクセス管理を実現するための実践的なアドバイスを提供していますので、ぜひご覧ください。

1. Microsoft Entra IDとは

Microsoft Entra ID は、ユーザーがオンラインサービスに安全にサインインできるようにする Microsoft の ID 管理サービスです。 2023 年 10 月 1 日に、以前の「 Azure Active Directory ( Azure AD )」から名称が変更されました。

Microsoft Entra ID は、パスワードだけでなく、追加の確認手段を提供して、セキュリティレベルを高めます。特にロールベースのアクセス制御( RBAC )を使用したアクセス管理を特徴としています。

ロールベースのアクセス制御(RBAC)とは

ロールベースのアクセス制御( RBAC )は、ユーザーの役割に基づいて情報へのアクセス権を決定する方法です。

例えば、管理者は多くの情報にアクセスできますが、一般社員は限られた情報にのみアクセスが制限されます。効率的にアクセス管理が行える仕組みといえます。

アクセス制御の基本概念

アクセス制御は、認証、認可、監査の主要な 3 つから構成されます。RBAC はこれらを組み合わせ、ロールに基づくアクセス権を割り当ててアクセスを管理します。

例えば、「経理部門」のメンバーは会計データにアクセスが可能ですが、「営業部門」のメンバーはアクセスできません。誰が何にアクセスできるかを管理し、セキュリティと効率性を同時に向上させます。

ロールベースのアクセス制御(RBAC)のメリット

RBAC は、セキュリティを向上させ、コンプライアンスの遵守を助け、運用効率を高める利点をもたらします。

ユーザーに必要最低限の権限だけを与えることで、不正アクセスやデータ漏えいのリスクを減少させることが可能です。監査やレポート作成が容易になることも大きなメリットです。

セキュリティ強化への寄与

Microsoft Entra IDにおける RBAC の活用は、特定の役割をユーザーに割り当てることで、不要なアクセス権限を制限し、データ漏えいや不正アクセスのリスクを減らして、組織のセキュリティを強化します。

例えば、開発部門のメンバーが人事の情報に触れられないようにすることで、情報の不適切な扱いや漏えいのリスクを防げます。

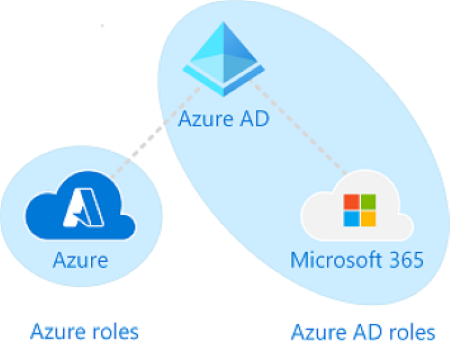

2. Microsoft Entra IDロールの概要

Microsoft Entra ID には、「 Entra ID ロール」という概念があります。

図版出典:Microsoft公式サイト

Microsoft Entra IDロールとは

Microsoft Entra ID ロール(以下、 Entra ID ロール)は、ユーザーに特定の権限を割り当てるルールです。これにより、誰が何にアクセスできるかを簡単に管理できます。

例えば、管理者は多くの権限を持ちますが、一般ユーザーは限られたアクセスのみ可能です。この仕組みで、セキュリティを強化しつつ、効率的なユーザー管理が実現します。

Entra IDロールの種類

Entra ID には異なるロールの種類があります。サービス固有のロールは、特定のMicrosoft サービス(例えば、 Office 365 や Azure )でのみ機能し、そのサービス内での細かなアクセス制御を可能するための権限です。サービス間のロールは、異なる Microsoft サービス間での連携とアクセス管理を助けるために存在します。

3. Entra IDロール管理の最適な方法

ここからは Entra ID のロール管理の最適な方法について解説します。

Just-In-Time特権アクセスをユーザーに付与する

必要な時だけユーザーに特別なアクセス権を与えることで、セキュリティを強化し、不正アクセスのリスクを低減します。例えば、サーバーの緊急メンテナンス時、該当する技術者にのみ限定時間で特別なアクセス権を付与し、作業後は自動的に権限が削除されます。

多要素認証を有効にする

パスワードとは別の確認手段(例えば、スマホに送られるコードや指紋認証)を使用してユーザーの身元を確認するセキュリティ手法です。これにより、パスワードが盗まれても、追加の認証がなければアカウントにアクセスできないため、セキュリティが大幅に向上します。

不要なアクセス権を削除する

ユーザーの権限を定期的に見直し、不要なものを除去することで、最小権限原則に従いリスクを低減します。職務変更や退職時には、迅速な調整が重要です。グローバル管理者の数を最小限にする

アカウント侵害リスクを減らし、内部脅威を抑制するためには、高い権限を持つグローバル管理者を最小限に抑えることが大切です。例えばグローバル管理者が最大 5名とするなど、必要な人にだけ権限を与えます。

グループにロールを割り当てる

「営業チーム」のようにグループ全体にアクセス権を一括付与し、新メンバー加入時に自動的にアクセス権が与えられるようにすることで、管理作業を効率化します。

特権アクセスグループを使用する

重要なシステムやデータへのアクセス権を持つユーザーを効率的に管理し、重要な情報へのアクセスを厳密にコントロールすることで、誤って権限を与えるリスクを減らします。

Entra IDロールにクラウドネイティブアカウントを使用する

Entra IDでクラウドネイティブアカウントを使用することは、クラウド環境でのアクセス管理を効率化し、セキュリティを強化するために有効です。クラウドネイティブアカウントは、クラウドサービス専用に設計されており、Entra ID ロールと組み合わせることで、リソースへのアクセスをより細かく制御できます。

4. Entra IDを用いたセキュリティ対策

Microsoft Entra ID を利用したセキュリティ対策を、ロールベースのアプローチに基づいて、いくつかのステージに分けて紹介します。

ステージ1(運用開始後24~48時間以内に実施すべき内容)

多要素認証を有効化し、全ユーザーに初期パスワードの変更を促します。特に、管理アカウントのセキュリティ設定を慎重に確認し、適切な保護措置が施されていることを確認します。全ユーザーにセキュリティポリシーを理解させ、初期段階での監視を強化し、不審な活動がないかを確認することが目的です。ステージ2(運用開始後2~4週間以内に実施することが推奨される内容)

アクセスログを定期的にレビューして、ロールベースのアクセス制御が適切に機能しているか確認します。ユーザーからのフィードバックも重要で、セキュリティ対策が日々の業務にどう影響しているかを理解し、必要に応じてロールの定義やセキュリティポリシーの調整を行います。また、ユーザーのセキュリティ意識を向上させるためのトレーニングもこのステージで考慮されるべきです。

ステージ3(運用開始後1~3か月以内に実施することが推奨される内容)

定期的なセキュリティレビューにより、不要になったアクセス権限を削除し、ロールを見直すことで、必要最小限の権限を持つ原則を徹底して、アクセス制御を強化します。加えて、セキュリティインシデントが発生した際の対応計画を策定し、緊急時に迅速かつ効果的に対処できる体制を整えます。

ステージ4(運用開始後6ヶ月以降に実施することが推奨される内容)

定期的なセキュリティ監査やリスク評価を行い、新しい脅威や技術の変化に応じてロールに基づいたセキュリティポリシーを更新します。また、セキュリティ意識を高めるための教育プログラムを定期的に実施し、ユーザーの知識と意識を継続的に向上させます。

5. まとめ

Microsoft Enterprise ID ロールを活用することで、組織のセキュリティと効率を向上させる方法について説明しました。ロールベースのアクセス制御( RBAC )を使用すると、特定の役割に基づいてアクセス権を管理し、セキュリティを強化しつつ業務の効率を高めることが可能です。

Just-In-Time 特権アクセスの付与、多要素認証の活用、不要なアクセス権の削除といった方法で、効果的なセキュリティ対策を実施しましょう。これにより、組織はセキュリティリスクを減らし、適切なアクセス管理を通じて情報を保護することが可能となります。

Azure の導入を相談したい

資料ダウンロード

課題解決に役立つ詳しいサービス資料はこちら

-

-

Azure導入支援・構築・運用サービス総合カタログ

Microsoft Azure サービスの導入検討・PoC、設計、構築、運用までを一貫してご支援いたします。

Azure導入・運用時のよくあるお悩み、お悩みを解決するためのアールワークスのご支援内容・方法、ご支援例などをご確認いただけます。

-

Microsoft Azureを利用したシステムの設計・構築を代行します。お客様のご要件を実現する構成をご提案・実装いたします。

Tag: Microsoft Entra ID

Contactお問い合わせ

お見積もり・ご相談など、お気軽にお問い合わせください。

03-5946-8400

03-5946-8400