目次

限られた体制でも実践できる、継続的な脆弱性管理のポイント解説

サイバー攻撃が高度化・巧妙化するなか、脆弱性対応は中小企業にとっても無視できない経営課題となっています。

IPA が公表する情報セキュリティ 10 大脅威でも、脆弱性を突いた攻撃は毎年のように上位に挙げられており、対策の遅れが事業停止や情報漏えいにつながるケースも頻発しています。

しかし「何から手を付ければよいのかわからない」「専任のセキュリティ担当がいない」という企業も多いのが現状です。本記事では、脆弱性とは何かという基本的な解説から、無理なく実践できる現実的な脆弱性対応の進め方までをわかりやすく解説します。

1. 脆弱性とはセキュリティ上の弱点

脆弱性とは、情報システムやネットワーク、ソフトウェア、運用プロセスなどに存在するセキュリティ上の弱点を指します。この弱点を悪意ある第三者に突かれることで、不正アクセスや情報漏えい、サービス停止といった深刻な被害が発生します。

脆弱性には複数の種類があり、ソフトウェアの設計や実装上の不備、 OS やミドルウェアのパッチ未適用、認証やアクセス制御の設定不備、運用ルールの欠如などが代表的です。

これらは必ずしも「バグ」だけを意味するものではなく、人や組織の運用体制そのものが原因となる場合も少なくありません。脆弱性が放置されている状態は、玄関の扉が開いたままになっているのと同じで、いつ誰に侵入されてもおかしくない非常に危険な状態です。

脆弱性を放置した場合のリスク

脆弱性を放置した場合、企業はさまざまなリスクを負うことになります。顧客情報や個人情報の漏えいによる信用の失墜、損害賠償や行政指導といった法的リスク、サービス停止による機会損失などが代表例です。また、インシデント対応にかかる人件費や復旧コストは、事前対策に比べて高額になる傾向があります。そのうえ、攻撃者に侵入を許した場合、内部ネットワークを踏み台にされ、被害が関連会社へ拡大する可能性もはらんでいます。

実際の被害事例を紹介

未修正の脆弱性を突かれたことで、大規模な情報漏えいやランサムウェア被害に発展した事例は数多く報告されています。たとえば 2024 年 6 月には、 Windows 上で動作する PHP に脆弱性があることが報じられました。

※参考:IPA PHPの脆弱性(CVE-2024-4577)を狙う攻撃について

この脆弱性が悪用され、攻撃者用の不正プログラムである WebShell が設置される被害や、ランサムウェアの感染活動に悪用されたことも確認されています。また、 IPA からは、修正プログラムの適用などに関する注意喚起が行われました。

特に、このように公開されている既知の脆弱性を放置していたケースでは「把握していれば防げた事故」と評価されることが少なくありません。これらの事例が示しているのは、脆弱性は存在そのものよりも「管理されていない状態」が最大の問題である点です。したがって、脆弱性を正しく理解し、継続的に対応する体制を整えることが、企業のセキュリティ対策において不可欠といえます。

2. 脆弱性への主な対応方法

脆弱性対応とは、発見された弱点を速やかに把握し、事業への影響を最小限に抑えるための一連の取り組みです。ここでは、基本的な脆弱性への対応方法を解説します。

パッチ適用・アップデート対応

最も基本的かつ効果的な対策が、 OS やミドルウェア、アプリケーションに対するパッチ適用やアップデート対応です。多くのサイバー攻撃は、すでに公表されている既知の脆弱性を狙って行われるため、ベンダーが提供する修正プログラムを適切なタイミングで適用するだけでも、リスクは大きく低減できます。

一方で、業務システムへの影響を懸念して、パッチ適用が後回しにされるケースも少なくありません。そのため、社内に検証環境を用意し、本番環境へ適用する前に動作確認ができる体制を整えることが、脆弱性対応の基本となります。

設定変更・回避策による一時的な対処

すぐにパッチを適用できない場合や、業務上の制約がある場合には、設定変更や回避策による一時的な対処が有効です。不要なサービスの停止、アクセス制御の強化、機能の無効化などを実施することで、攻撃経路を限定できます。

ただし、これらの対応はあくまで暫定的なものであり、根本的な解決にはなりません。そのため、一時的な対処を実施した場合でも、最終的には恒久対応としてパッチ適用や構成の見直しを行う前提で管理することが重要です。

脆弱性診断の活用

脆弱性対応を継続的に行うためには、脆弱性診断の活用も有効です。自社での目視確認や設定チェックには限界があり、見落としが発生しやすくなります。

外部の脆弱性診断サービスを利用することで、統一された基準に基づいた網羅的なチェックが可能となり、リスクの可視化や対応の優先順位付けが容易になります。

すべてを自社で抱え込むのではなく、診断や管理の一部を外部に委ねることで、限られたリソースを重要な業務に集中させることができます。脆弱性対応は単発の作業ではなく、継続的な管理プロセスとして捉えることが重要です。

3. 継続的な脆弱性管理をするためには

脆弱性管理は一度対応して終わりではなく、日々の運用を通じて継続的に回し続ける必要があります。単発の診断や一時的な対処だけでは、日々公開される新たな脆弱性や環境の変化には対応できません。

ここでは、脆弱性管理の一連の流れを整理したうえで、運用の重要性について解説します。

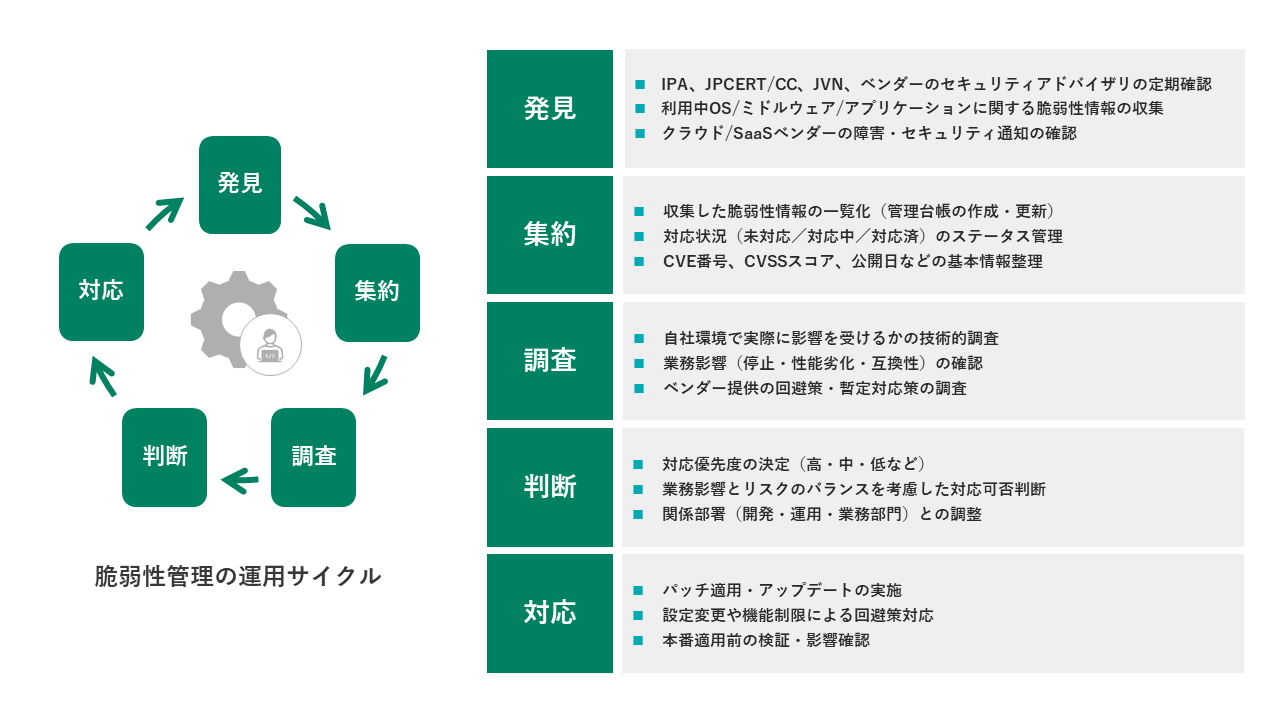

発見

脆弱性管理の起点となるのが情報収集です。 IPA や JPCERT / CC 、ベンダーのセキュリティアドバイザリを定期的に確認し、自社で利用している OS 、ミドルウェア、 SaaS などの脆弱性情報を継続的に把握する体制を整えることが重要です。また、属人化を防ぐための通知設定や、自動収集の仕組みづくりも有効な手段となります。

集約

発見した脆弱性情報は、管理台帳や専用ツールを用いて一元的に集約します。対象システム、影響範囲、深刻度、公開日などを整理し、情報の抜け漏れや重複を防ぐことが目的です。誰が見ても状況を把握できる形で管理することが、継続運用の土台となります。

調査

集約した脆弱性について、自社環境で実際に影響があるかを調査します。該当ソフトウェアの利用有無やバージョン、設定状況を確認し、理論上の脆弱性と実運用上のリスクを切り分けることが重要です。

判断

調査結果を踏まえて、どの脆弱性にどの順番で対応するかを判断する工程です。 CVSS スコアなどの客観的な指標に加え、当該システムが業務や顧客に与える影響、外部公開の有無、既知の攻撃事例の有無も考慮する必要があります。判断基準を事前に定めておけば、担当者が変わっても運用体制の質を保ち、迅速な意思決定が可能です。

対応

判断した優先順位に基づき、実際にパッチ適用やアップデート、設定変更などの対応を実施します。対応内容や実施日時を記録し、未対応事項を可視化することで、再発防止や監査にも耐えられる脆弱性管理体制を構築できます。

4. まとめ

脆弱性は業種や企業規模を問わず存在し、中堅・中小企業にとっても大きな経営課題の一つです。単発のパッチ適用や一時的な対策だけでは限界があるため、重要なのは「脆弱性を前提として管理し、被害を最小限に抑える体制」を日常的に整えておくことです。

Rworks では、 24 時間のシステム監視や障害対応、セキュリティパッチ対応などの運用代行サービスにより、企業のセキュリティ運用リソース不足を補いながら、安心して事業を継続できる環境づくりを支援しています。脆弱性対応に課題を感じている企業様は、ぜひ一度ご相談ください。

Contactお問い合わせ

お見積もり・ご相談など、お気軽にお問い合わせください。

03-5946-8400

03-5946-8400