目次

設定して終わりにしない、検知・対応・改善までの実務整理

近年、企業を狙ったサイバー攻撃のなかでも、特に被害が拡大しているのが「総当たり攻撃」です。総当たり攻撃は、 ID やパスワードを機械的に試行し続けるシンプルな手法でありながら、設定不備や運用の甘さを突くことで、不正ログインや情報漏えい、システム侵入へと発展する危険性の高い攻撃です。

多要素認証や強固なパスワード設定といった対策は広く知られていますが、導入したことに満足してしまい、その後の監視や運用設計が不十分な企業も少なくありません。本記事では、総当たり攻撃の仕組みと被害実態を整理したうえで、企業が取るべき対策と、継続的に防御するための運用設計のポイントをわかりやすく解説します。

1. 総当たり攻撃の概要と被害

総当たり攻撃とは、あらゆる文字列の組み合わせを自動的に試行し、正しいパスワードを割り出してログインを突破しようとする攻撃手法です。近年は攻撃ツールの高度化により、人手を介さずに高速かつ大量の認証試行が可能となっています。

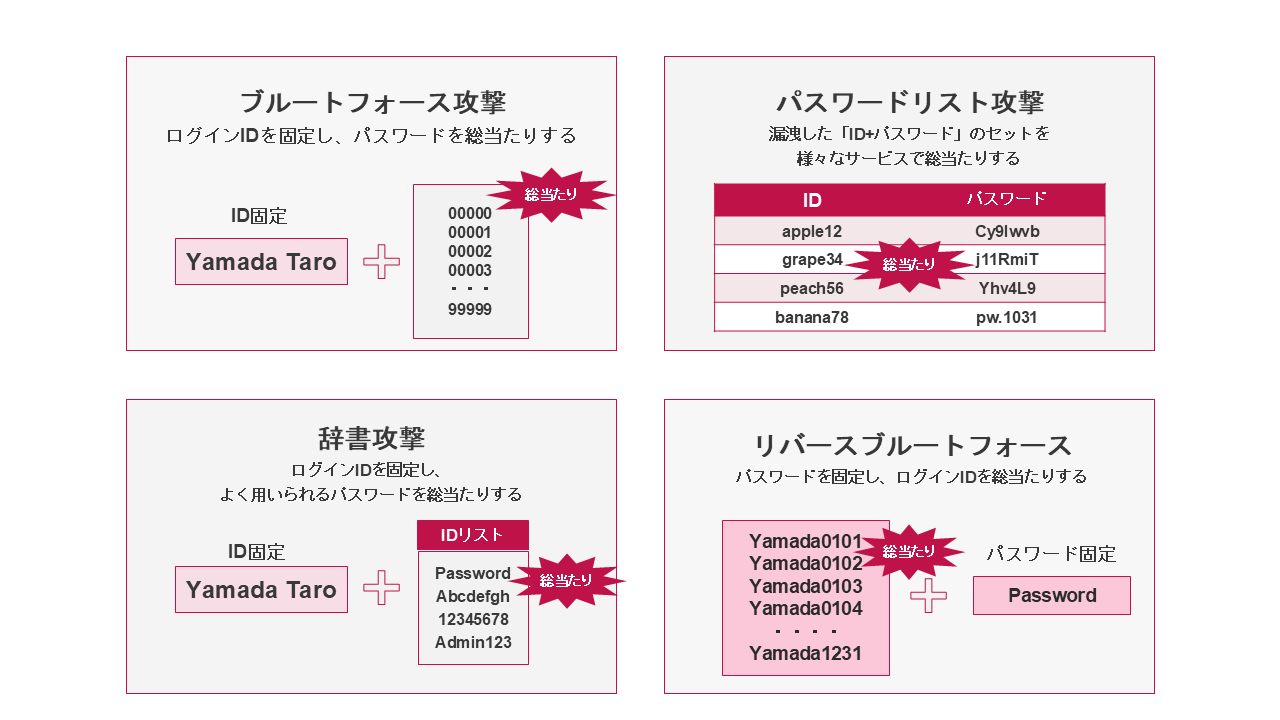

総当たり攻撃には主に 4 つの手法があり、すべての文字列を機械的に試す「ブルートフォース攻撃」のほか、認証の試行回数制限やアカウントロックの回避を狙った手法として「パスワードリスト攻撃」「辞書攻撃」「リバースブルートフォース攻撃」が挙げられます。

特に、 1 つのパスワードを固定し、複数のログイン ID に対して試行を行う「リバースブルートフォース攻撃」は、試行制限を設定していても検知・防御が困難なケースが多く、被害が後を絶ちません。

総当たり攻撃で狙われやすいシステムやサービス

総当たり攻撃の対象になりやすいのは、インターネット経由で認証が可能なシステムやサービスです。具体的には、 VPN 装置、リモートデスクトップ、 Web 管理画面、業務システムのログイン画面などが挙げられます。

なかでも問題となるのは「単純なパスワード」「使い回されている認証情報」「認証回数制限がない設定」などが残っている環境です。これらの条件が重なると、攻撃者はさまざまな手法を組み合わせ、短時間で認証を突破してしまいます。

特に中堅〜中小企業では、オンプレミス環境を中心に運用しているケースが多く見られます。そのなかで、パスワード試行回数の制限やパスワードポリシーが十分に整備されていないシステムがそのまま外部公開されている場合、攻撃者の標的となるリスクが高まります。

総当たり攻撃を含む不正ログイン被害の実態

総当たり攻撃は、 VPN やリモートデスクトップなど、リモートワーク環境で利用される認証機能を狙って行われる傾向があります。

警察庁の発表によると、 2024 年上半期に確認されたランサムウェア被害 47 件のうち、 VPN 機器経由が約 46.8 %、リモートデスクトップ経由が約 36.2 %を占めており、リモートワーク環境を起点とした被害が全体の約 8 割に達しているのが実情です。

これらのデータからわかるように、総当たり攻撃は単なる不正ログインの試行にとどまらず、ランサムウェア感染やサプライチェーン全体への侵入といった重大なサイバー攻撃へと発展する「入口」となっています。

※参考:IPA 情報セキュリティ10大脅威 2025 解説書(組織編)p.21、p.22

2. 総当たり攻撃の主な対策

ここでは、総当たり攻撃への主な対応方法を整理し、実務で押さえるべきポイントを具体的に解説します。

強固なパスワードポリシー

総当たり攻撃対策の基本は、依然としてパスワード管理です。短く単純なパスワードや、複数のサービスで使い回されている認証情報は、ブルートフォース攻撃やパスワードリスト攻撃に対して極めて脆弱です。

そのため、企業においては、最低文字数の指定、英大文字・小文字・数字・記号の組み合わせ、過去のパスワードの再利用禁止といったポリシーを明確に定め、これらをすべてのシステムに適用することが求められます。

多要素認証(MFA:Multi-Factor Authentication)

多要素認証( MFA )は、総当たり攻撃に対して非常に有効な対策です。仮にパスワードが突破された場合でも、ワンタイムパスワードや認証アプリ、生体情報などの追加要素があることで、不正ログインを防止できます。

特に、 VPN 、リモートアクセス、管理者アカウントなど、外部からアクセス可能な重要システムには、優先的に MFA を導入しましょう。ただし、多要素認証を導入しただけでは万全といえず、認証失敗ログの監視や例外設定の管理までを含めた運用設計を行うことが重要です。

アカウントロック・レート制限

総当たり攻撃を早期に封じ込めるためには、アカウントロックやレート制限の設定も必須です。一定回数以上の認証失敗が発生した場合にアカウントを一時的にロックすれば、自動化された試行を遮断できます。

また、一定時間内のログイン試行回数を制限するレート制限は、総当たり攻撃の効率を大幅に低下させる効果があります。ただし、設定値が厳しすぎるとシステムの可用性やユーザーの利便性を損なうリスクもあるため、業務実態に合わせた調整が欠かせません。

これらの対策は「設定して終わり」にしないことが大切です。ロック発生時の通知や対応フローを含めた運用ルールを整備し、技術的な対策と運用プロセスを組み合わせることで、総当たり攻撃への実効性が高まります。

3. 総当たり攻撃を防ぐための運用設計

ここでは、総当たり攻撃に対して「早期に検知し、被害を最小化する」ための運用体制の重要性を解説します。

ログ監視・検知体制の整備

総当たり攻撃は、認証失敗ログという形で必ず痕跡を残します。しかし、多くの企業ではログ自体は取得されていても、監視や分析が十分に行われていないのが現状です。

VPN 、 Web サービス、管理画面など、外部からアクセス可能なシステムの認証ログを一元的に集約し、一定回数以上の失敗や短時間での大量試行を検知できる体制が必要です。

重要なのは「ログを溜めること」ではなく「異常に気付けること」です。アラート通知や定期的な確認フローも含めて設計することで、総当たり攻撃の早期発見につながります。

インシデント対応ルールの整備

総当たり攻撃の兆候を検知した際、どのように対応するかが事前に定まっていなければ、被害拡大を防ぐことは困難です。

例えば、アカウントロックが発生した場合の確認手順、IP遮断の判断基準、管理者へのエスカレーションルートなどを、あらかじめ明文化しておく必要があります。

属人的な判断に依存せず、「誰が見ても同じ処置が取れる」ルールを設けることで、緊急時でも迅速かつ適切な対応が可能になります。

継続的な見直し・改善

攻撃手法は日々進化しているため、一度設定した対策やルールが恒久的に有効であるとは限りません。新たなシステムの導入や利用形態の変化に伴い、認証方式や監視ルールを見直していくことが重要です。

定期的に認証ログや検知したアラート内容を確認し、誤検知や見逃しがないかを検証することで、運用の精度を高められます。総当たり攻撃対策は「一度導入して終わり」ではなく、継続的な改善が必要です。

属人化を防ぐ体制づくり

中堅〜中小企業では、特定の担当者に知識や対応が集中する傾向があります。しかし、属人化した運用は、担当者が不在となった際に適切な対応ができなくなるなど、重大なリスクをはらんでいます。

運用手順の明文化や、監視・対応の仕組みをチーム内や外部へと分散させることで、安定したセキュリティ運用が可能です。限られたリソースのなかでは、外部サービスを活用することも有効な選択肢となるでしょう。

4. まとめ

総当たり攻撃は、単純なパスワードの突破を起点に、不正ログインやシステム侵入へと発展する危険性の高い攻撃です。強固なパスワード設定や多要素認証といった技術的対策は重要ですが、それだけでは万全とはいえません。

ログ監視やインシデント対応、継続的な見直しを含めた運用設計こそが、総当たり攻撃を防ぐための本質的な対策です。限られた情シスのリソース内で安全性を維持するためには、無理のない体制づくりが欠かせません。

Rworks では、 24 時間のシステム監視や障害対応、セキュリティパッチ対応などの運用代行サービスを提供しており、企業のセキュリティ運用リソース不足を補いながら、安心して事業を継続できる環境づくりを支援します。情報漏えいリスクに課題を感じている企業様は、ぜひ一度ご相談ください。

Contactお問い合わせ

お見積もり・ご相談など、お気軽にお問い合わせください。

03-5946-8400

03-5946-8400